Protégez vos actifs numériques avec une sécurité renforcée par l'IA

Scan complet de vulnérabilité pour vos domaines et applications web. Obtenez des rapports détaillés, des analyses exploitables et des évaluations de sécurité pour vos certifications.

EASM · Surveillance continue · Conforme RGPD

Rapport des menaces Cybersécurité 2026

Téléchargez notre rapport 2026 sur les menaces Cybersécurité.

Une analyse global de l'évolution des menaces par secteur et par pays.

Apprenez comment protéger vos actifs contre les dernières menaces et restez en conformité avec les derniers réglementations.

Plus qu'un scanner standard

Grace à la performance de notre moteur IA, plus de temps perdu avec les faux positifs. Concentrez-vous sur les corrections pertinentes et améliorez votre posture de sécurité à moindre coût.

-

Détection de vulnérabilitésNotre moteur IA analyse vos actifs numériques afin de détecter les vulnérabilités réelles et pertinentes, y compris la détection de CVE tout en minimisant les faux positifs.

-

Conformité réglementaireAssurez la conformité de votre site web et infrastructure (RGPD, PCI-DSS, SOC2, ISO 27001, DORA et NIS2) et les meilleures pratiques d'optimisation SEO pour les moteurs de recherche.

-

E-réputation et surveillance du typosquattingSurveillez votre réputation en ligne et protégez-vous contre les tentatives d'usurpation (typosquatting).

-

Découverte de Shadow ITDécouvrez les actifs cachés au sein de votre organisation.

-

Rapports détaillés avec preuvesRecevez des rapports complets générés par l'IA avec des preuves et guides de remédiation.

Créé pour vos responsabilités

Chaque décideur a ses priorités. Nous les connaissons.

Vous êtes responsable de la conformité. Les échéances approchent.

NIS2, DORA, ISO 27001 — chaque règlement exige une surveillance continue. AUTODIT génère automatiquement les preuves acceptées pour vos audits de certification.

- Rapport Article 21 NIS2 exportable en un clic.

- Surveillance continue de la posture de sécurité vs. surveillance annuelle : démontrez les progrès entre les audits.

- Tableau de bord exécutif pour vos rapports mensuels en comité de direction.

- Alertes immédiates sur les actifs exposés.

AUTODIT nous a permis de présenter notre conformité NIS2 avec un rapport généré automatiquement. C'est la première fois que notre auditeur n'a eu aucun commentaire sur la documentation.

Défendez votre budget sécurité en Comité Exécutif. Avec des chiffres.

Un audit externe coûte entre 15 000 € et 80 000 €, pour un instantané à la date T. AUTODIT remplace cette dépense par une surveillance continue pour une fraction du coût.

- ROI calculable : économies vs. pentest externe annuel.

- Visibilité complète sur le périmètre sans mobiliser l'équipe.

- Intégration API avec votre système de ticketing (Jira, ServiceNow).

- Rapport Shadow IT pour arbitrer les projets non approuvés.

Nous dépensions 40 000 €/an en deux pentests. Avec AUTODIT, nous avons une couverture permanente et j'ai redirigé le budget vers la remédiation — là où ça compte vraiment.

Passez plus de temps à corriger les problèmes qu'à trier les faux positifs.

Notre moteur IA élimine 78 % des faux positifs en contextualisant chaque vulnérabilité. Vous ne voyez que ce qui compte vraiment — avec des étapes de remédiation directement dans le rapport.

- Priorisation automatique basée sur l'exploitabilité réelle (pas seulement CVSS).

- Étapes de remédiation générées par IA avec preuve de correction.

- Scan en 2 à 60 minutes selon le périmètre.

- Export Excel et PDF pour intégration dans vos workflows.

Nous avions 300 alertes par semaine. Maintenant, nous en avons 18, toutes exploitables. L'IA d'AUTODIT a changé notre façon de travailler.

30% des fuites de données proviennent d'actifs informatiques cachés que l'entreprise ignorait posséder

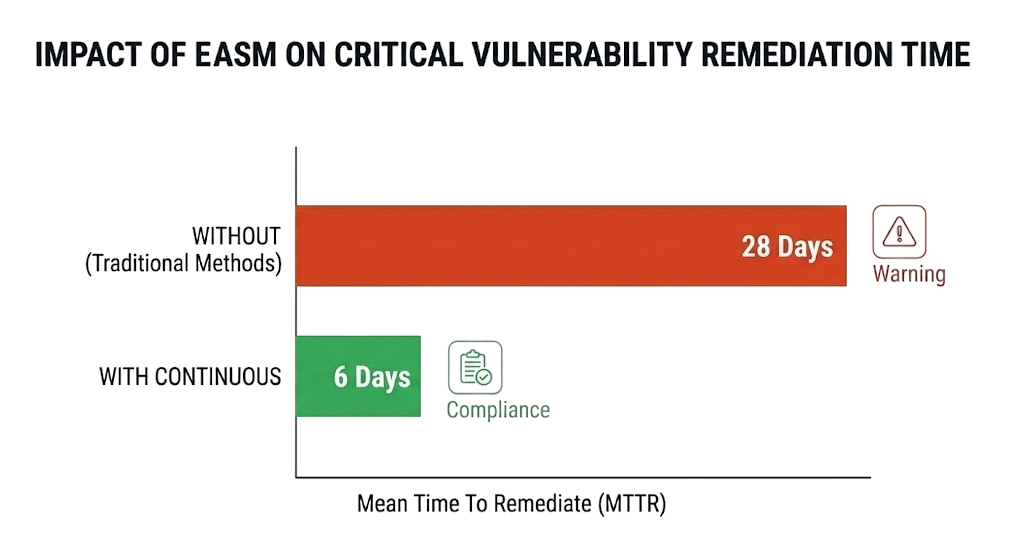

L'External Attack Surface Management (EASM) est un prerequis nécessaire ?

Visibilité continue: Contrairement à un test d'intrusion annuel, l'EASM surveille l'exposition 24h/24 et 7j/7.

Vue de l'attaquant: Il vous permet de voir votre infrastructure exactement comme un hacker la voit.

Priorisation: En 2026, il est impossible de tout corriger. L'ASM aide à hiérarchiser les vulnérabilités qui peuvent être exploitées immédiatement.

Rentabilité: La priorisation par l'IA réduit le temps et les ressources gaspillés sur des problèmes à faible risque.

Conformité: Anticipez les réglementations grâce à la surveillance continue et aux rapports automatisés.

Moins cher qu'un pentest pour 100× plus de couverture

Des résultats concrets observés chez nos clients — données 2026.

| Indicateur | Avant Autodit | Avec Autodit | Gain |

|---|---|---|---|

| Temps sur les audits | 100-150 h / an | 25-40 h / an | -70 % |

| Vulnérabilités critiques | 4-7 par trimestre | 15-25 détectées | +250 % visibilité |

| Délai conformité NIS2/DORA | 3-5 mois | 2-4 semaines | ×4 plus rapide |

| Faux positifs | 30-40 % | <5 % | Équipe recentrée |

Calculez vos économies

Gallerie

Ce que disent les RSSI et DSI

"Autodit a découvert 19 assets critiques en 48h dont nous n'avions aucune idée. Le rapport PDF nous a grandement facilité l'audit NIS2."

"Nous avons remplacé 3 outils par Autodit. Moins de bruit, plus de valeur, à un prix compétitif."

"Le monitoring typosquatting nous a permis de bloquer une campagne d'usurpation avant qu'elle ne touche nos clients."

Questions fréquentes

Quels types de vulnérabilités détectez-vous ?

Nous scannons les vulnérabilités SSL/TLS, les mauvaises configurations DNS, les ports ouverts, les en-têtes de sécurité, les fichiers exposés, les CVE connues et bien d'autres vulnérabilités OWASP et MITRE.

Combien de temps prend un scan ?

Un scan complet (découverte, test d'intrusion, conformité et SEO) peut durer en fonction du périmètre et de la performance de la cible entre 5 et 60 minutes. Les scans rapides sont effectués en moins de 5 minutes.

Puis-je intégrer Autodit dans mon SIEM ou outil de ticketing ?

Oui. Autodit expose une API REST et un MCP complets. Les intégrations Jira et ServiceNow sont possibles en fonction de vos licences Jira et ServiceNow. Les intégrations SIEM (Splunk, Elastic, QRadar) nécessitent un connecteur spécifique.

Proposez-vous des forfaits sur mesure ?

Oui ! Contactez-nous pour une tarification entreprise personnalisée avec support dédié, SLA et options de déploiement.

Vos données, notre priorité !

En tant que partenaire de sécurité, nous nous appliquons les règles les plus strictes du marché.

Chiffrement AES par client

Chaque client dispose de sa propre clé de chiffrement. Vos données sont strictement isolées et inaccessibles aux autres tenants.

Hébergement 100% Europe

Tous nos serveurs sont hébergés en Europe chez des hébergeurs Européens.

IA sécurisée

Les données utilisées par les IA ne sont pas utilisés pour entrainer les IA. Aucune donnée sensible n'est transmise à des tiers.

Prêt à sécuriser vos actifs numériques ?

Commencez par un scan gratuit ou choisissez un plan adapté à vos besoins.